Auch wenn das Online-Phishing in einem völlig anderen Bereich stattfindet, weist es streng genommen gar nicht so viele Unterschiede zum echten Fischen auf. Kriminelle im Internet versuchen nämlich mithilfe von perfiden Methoden an die sensiblen Daten ihrer nichts ahnenden Opfer zu kommen und sie um ihr Erspartes zu erleichtern. Glücklicherweise kann man selbst einiges dafür tun, dass man nicht Opfer einer Phishing-Attacke wird.

Phishing wird aufgrund seiner enormen Lukrativität bei Kriminellen im Internet immer beliebter. Bildquelle: wk1003mike – 581432749 / Shutterstock.com

Digitale Identität von Nutzern ist durch Phishing-Attaken in Gefahr

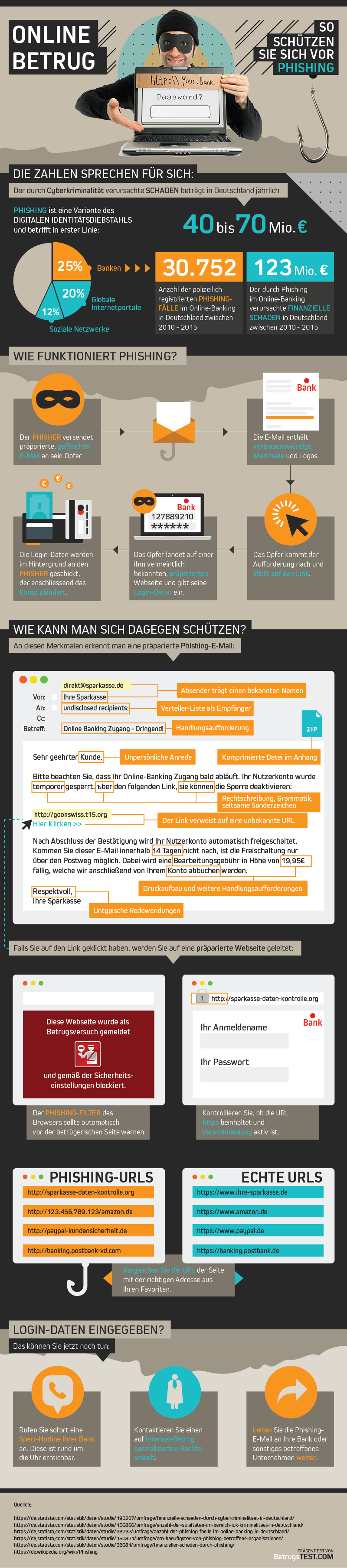

Phishing ist im Internet nicht erst seit gestern ein ernst zu nehmendes Problem. Stellt es doch gewissermaßen eine Variante des digitalen Identitätsdiebstahls dar. Alleine in den Jahren 2010 bis 2015 sind laut freenet.de polizeilich 30.000 Fälle im Online Banking-Sektor registriert worden. Der finanzielle Schaden, der dadurch hervorgerufen worden ist, lag bei 123 Millionen Euro. Doch nicht nur im Bereich des Online-Bankings schlagen die Kriminellen unvermittelt zu, wenngleich es sich hierbei natürlich um einen der lukrativsten Sektoren handelt:

- Online-Shopping ist ebenso beliebt

- Adressdaten sind auch sehr gefragt

Hat ein Krimineller auf eine bestimmte Art und Weise ihre Zugangsdaten für einen Online-Shop entwendet, kann er so unter Umständen auf ihre Kosten shoppen gehen.

Phishing kann auf unterschiedliche Arten und Weisen funktionieren

Wenn Phishing funktioniert, ist es oftmals der Anwender selbst, der seine Daten arglos preisgegeben hat. Bildquelle: Rawpixel.com – 402418162 / Shutterstock.com

Viele Menschen und nicht nur diejenigen, die schon einmal Opfer von Phishing geworden sind, fragen sich völlig zu Recht, wie das Ganze überhaupt funktioniert. Schließlich will man selbst ja auch alles Mögliche dafür tun, dass man von den Kriminellen verschont bleibt. Das häufigste Einfallstor für Phishing-Attacken ist das eigene E-Mail-Postfach. Hier senden Betrüger gefälschte, aber täuschend echt aussende, E-Mails hin. Die ahnungslosen Empfänger gehen dann davon aus, dass tatsächlich beispielsweise der jeweilige Online-Shop oder die eigene Bank die Verifizierung von Daten verlangt. Damit die Mail echt aussieht, bemächtigen sich die Kriminellen einiger Tricks:

- Klau von Logos

- Nutzung ähnlicher Mail-Adressen

- Nachbau des Inhalts

Gegen Phishing hilft am meisten, selbst ein wenig mehr auf seine eigenen Daten aufzupassen. Bildquelle: wk1003mike – 3580776822 / Shutterstock.com

Folgt der Mail-Empfänger dem, in solchen Mails enthaltenen, Link und gibt dort seine Daten ein, sind diese schon in den Händen der Betrüger.

Gegen Phishing hilft eine Erhöhung der eigenen Sensibilisierung

Gegen Phishing kann man dann nur noch wenig ausrichten, wenn das Kind bereits in den Brunnen gefallen ist. Somit ist es vielmehr empfehlenswert, im Vorfeld anzusetzen. Die Mails, mit denen Kriminelle versuchen, an die sensiblen Daten zu kommen, weisen nämlich in der Regel laut chip.de immer eine Reihe von Fehlern auf:

|

Bestandteil |

Fehler |

|

Absender |

Fehlerhafte Adresse, Nachbau der echten |

|

Anrede |

Keine oder klein geschrieben |

|

Inhalt |

Rechtschreibfehler und Grammatikfehler |

|

Link |

Beinhaltet anderes Ziel |

Meistens verwenden Kriminelle für die Versendung ihrer Mails Absender-Adressen, die den echten von den jeweiligen Unternehmen zum Verwechseln ähnlich sehen. Überprüft man diese, entdeckt man aber kleine Fehler. Gleiches gilt auch für die Anrede, den eigentlichen Inhalt der Mail und den darin enthaltenen Link.

Das sind empfehlenswerte Schritte bei einem erfolgten Datenklau

Infografik: Phishing im Internet läuft sehr komplex ab und verlangt von allen Anwendern erhöhte Aufmerksamkeit. Infografikquelle: betrugstest.com

(via www.betrugstest.com)

Ist man doch einmal Opfer von Phishing geworden, so gilt es, im Nachhinein richtig zu reagieren. Sobald man den Datenklau bemerkt, sollte man daher versuchen, den entstehenden Schaden so gering wie möglich zu halten. Als Erstes muss man das jeweilige Unternehmen, für das man seine Zugangsdaten preisgegeben hat, informieren und im Falle der Bank, um eine Sperrung des Kontos bitten. Handelt es sich hingegen um einen Online-Shop, sollte man sofort seine Zugangsdaten ändern oder ggf. sogar um eine Schließung des Kontos bitten. Im Nachhinein kann dann problemlos ein neues Konto mit anderen Daten eröffnet werden. Die Polizei sollte auch immer informiert werden:

- Betrüger werden aktenkundig

- Sie werden meistens nicht gefasst

- Chance, sein Geld zurückzubekommen

Leider ist es so, dass viele derartige Fälle im Sande verlaufen, weil die Betrüger im Internet nicht gefasst werden können.

Bildquellen:

wk1003mike – 3580776822 / Shutterstock.com

Rawpixel.com – 402418162 / Shutterstock.com

wk1003mike – 581432749 / Shutterstock.com